Para tod@s quienes tienen interés en el tema, va el texto íntegro de la versión estenográfica de la discusión de la Ley en el Senado, que por supuesto incluye alusiones al SNAFU (lo Googlean) de @MovCiudadanoMX.

Comenzamos con la segunda lectura de un dictamen de las Comisiones Unidas de Gobernación y de Estudios Legislativos, Primera, con proyecto de decreto por el que se expide la Ley General de Protección de Datos Personales en Posesión de Sujetos Obligados.

Debido a que se encuentra publicado en la Gaceta, consulte la Secretaría a la Asamblea, en votación económica, si se omite su lectura.

La Secretaria Senadora Hilda Esthela Flores Escalera: Consulto a la Asamblea, en votación económica, si se omite la lectura del dictamen.

Quienes estén porque se omita, favor de levantar la mano.

(La Asamblea asiente)

Quienes estén porque no se omita, favor de levantar la mano.

(La Asamblea no asiente)

Se omite la lectura, Presidente.

El Presidente Senador Luis Sánchez Jiménez: Se concede el uso de la palabra a la Senadora Cristina Díaz Salazar, para presentar el dictamen a nombre de las comisiones, en término de lo dispuesto por el artículo 196 del Reglamento.

Informo a la Asamblea que las Comisiones Dictaminadoras se entregaron propuestas de modificación, mismas que someteremos a su consideración.

El texto correspondiente está a su disposición en el monitor de sus escaños y propone modificaciones a los artículos 55 y 149.

Si la Asamblea las acepta, la discusión del articulado será con las modificaciones incorporadas.

El texto correspondiente está disponible en el monitor de sus escaños.

Solicito a la Secretaría dé lectura.

La Secretaria Senadora Hilda Esthela Flores Escalera: Doy lectura a las propuestas.

Artículo 55 fracción XII. Cuando los datos personales sean parte de la información que las entidades sujetas a la regulación y supervisión financiera del sujeto obligado, hayan proporcionado a éste, en cumplimiento a requerimientos de dicha información sobre sus operaciones, organización y actividades.

Artículo 149. Para la verificación en instancias de Seguridad Nacional y Seguridad Pública, se requerirá en la resolución la aprobación del Pleno del Instituto por mayoría calificada de sus comisionados o de los integrantes de los organismos garantes de las entidades federativas según corresponda, así como de una fundamentación y motivación reforzada de la causa del procedimiento, debiendo asegurar la información sólo para uso exclusivo de la autoridad y para los fines establecidos en el artículo 150.

Es cuanto, Presidente.

El Presidente Senador Luis Sánchez Jiménez: Consulte la Secretaría a la Asamblea, en votación económica, si autoriza que se integren al texto del dictamen.

La Secretaria Senadora Hilda Esthela Flores Escalera: Consulto a la Asamblea, si autoriza que las modificaciones se integren al dictamen.

Quienes estén por la afirmativa, favor de levantar la mano.

(La Asamblea asiente)

Quienes estén por la negativa, favor de levantar la mano.

(La Asamblea no asiente)

Si se autorizan, Presidente.

El Presidente Senador Luis Sánchez Jiménez: En consecuencia, la discusión del dictamen será con las modificaciones a los artículos 55 y 149 que fueron autorizadas por esta Asamblea.

Tiene el uso de la tribuna la Senadora Cristina Díaz, para presentar el dictamen a nombre de las Comisiones.

La Senadora Cristina Díaz Salazar: Con su venia, señor Presidente.

Senadoras y Senadores: Acudo a esta tribuna para presentar y fundamentar por parte de la Comisión de Gobernación, el dictamen que tiene como finalidad expedir la Ley General para la Protección de Datos Personales en Posesión de Sujetos Obligados.

El presente dictamen es producto del acuerdo entre Senadores de los diferentes grupos parlamentarios que hemos trabajado con el mayor empeño para contar con la mejor legislación en la materia.

La protección de datos personales es un tema fundamental en la vida de las personas.

Nuestra intimidad debe de ser resguarda por mecanismos que cuenten con los más altos estándares y controles respecto del manejo de los datos que nosotros mismos proporcionamos.

En México debe de contar con una ley de vanguardia que establezca un marco óptimo para que los ciudadanos estén seguros de que sus datos personales están debidamente protegidos.

Es importante señalar que el proceso de construcción de esta ley, se ha desarrollado con un diálogo constante entre los diversos autores que participaron y bajo los principios de Parlamento abierto.

Inicio con la presentación de esta iniciativa, el 30 de abril del año 2015, firmada por Senadoras y Senadores integrantes de los diversos grupos parlamentarios.

A partir de esta iniciativa, y con el objeto de contar con la mayor representatividad en la redacción del presente dictamen, se conformó un grupo plural integrado por las juntas directivas de las Comisiones de Gobernación y de Estudios Legislativos, Primera, con la participación de los Senadores Armando Ríos Piter, Alejandro Encinas, Zoé Robledo, Laura Rojas, Héctor Larios, Raúl Gracia, Enrique Burgos, Lisbeth Hernández, Miguel Ángel Chico, Carlos Puente y la de la voz, quienes expusieron y aportaron sus propuestas para la redacción de la presente ley.

El día 23 de noviembre del 2015, se dio a conocer un primer documento de trabajo donde se concentraron las convergencias entre la iniciativa y las recomendaciones y mejores prácticas en la materia de la organización de los Estados Americanos para adecuar el proyecto a las mejores prácticas internacionales en materia de protección de datos personales.

Dicho documento se envió a los comisionados del Inai, a los Senadores del grupo de trabajo y a las juntas directivas de las Comisiones Unidas de Gobernación y Estudios Legislativos, Primera.

En todo momento, los documentos de trabajo, incluyendo el dictamen que hoy se discute, han sido publicados oportunamente en el micro sitio Web de la Comisión de Gobernación, y fue disponible para todo el público.

El 1º de diciembre de 2015, se celebró una primera audiencia pública en la que se invitó a participar a representantes de organizaciones de la sociedad civil especializadas, académicos, y a los comisionados del Inai.

Igualmente, el 20 de enero del 2016, se realizó una segunda audiencia pública con representantes regionales de la Conferencia Mexicana para el Acceso a la Información Pública, Comaip.

Sobre este primer documento de trabajo, se recibieron 12 documentos por parte de los Senadores de los diversos grupos parlamentarios, así como de organizaciones de la sociedad civil y académicos en lo que se reflejaron sus comentarios, observaciones y propuestas de redacción.

El 10 de febrero de 2016, se publicó un segundo documento de trabajo, que de la misma manera fue distribuido por todos los integrantes de las comisiones unidas, y en este segundo documento se atendieron 73 propuestas de modificaciones respecto al primer documento de trabajo.

El 18 de febrero, por acuerdo de las juntas directivas, se mandó a elaborar y dar a conocer un preproyecto de dictamen que fuera distribuido entre todos los integrantes de las comisiones unidas y publicado en el micro sitio Web.

Este preproyecto de dictamen atendió 27 propuestas de modificación respecto del segundo documento de trabajo.

En relación con el preproyecto, se recibieron 6 documentos con propuestas de modificación, propuestas, las cuales se atendieron 9 de la sociedad civil, así como 5 de los grupos parlamentarios.

Cabe destacar que varios grupos parlamentarios hicieron suyas las propuestas de la sociedad civil y del lnai.

El 29 de marzo, a partir de diversas propuestas de modificación de los grupos parlamentarios y organizaciones de la sociedad civil, se dio a conocer un proyecto de dictamen en el cual se reflejaron 9 modificaciones.

El 5 de abril se realizaron, una vez más, audiencias públicas con representantes de la sociedad civil y con los comisionados del Inai, y se recibieron observaciones respecto de diversos temas como: evaluación de impacto, prueba de interés público, datos sensibles, derecho al olvido, manejo de datos en instancias de seguridad pública.

Abril 19 de 2016, se dieron a conocer 57 modificaciones al decreto del proyecto de dictamen, resultado de 25 propuestas de organizaciones de la sociedad civil y 32 propuestas del Inai.

Como queda sustentado, el proceso ha sido intenso y de gran apertura con la finalidad de lograr los consensos necesarios y atender esta materia de gran importancia para nuestro país.

Esta ley consta de 168 artículos, divididos en 11 títulos, así como 8 artículos que conforman su régimen transitorio.

Es de orden público, de observancia general, en toda república, reglamentaria del artículo 6º y 16, segundo párrafo de la Constitución Política de los Estados Unidos Mexicanos en Materia de Protección de Datos Personales, en posición de sujetos obligados.

Tiene, por objeto, establecer las bases, principios y procedimientos para garantizar el derecho que tiene toda persona a la protección de sus datos personales en posesión de los sujetos obligados.

De igual forma, son objetivos de la presente ley:

Primero.- Distribuir competencia entre los organismos garantes de la Federación y las entidades federativas en materia de protección de datos personales en posesión de sujetos obligados.

Segundo.- Establecer las bases mínimas y condiciones homogéneas que regirán el tratamiento de los datos personales y el ejercicio de los derechos de acceso, rectificación, cancelación y oposición mediante procedimientos sencillos y expeditos.

Tercero.- Regular la organización y operación del Sistema Nacional de Transparencia, Acceso a la Información y Protección de Datos Personales en lo relativo a sus funciones para la protección de datos personales en posesión de los sujetos obligados.

Quinto.- Garantizar la observancia de los principios de protección de los datos.

Sexto.- Proteger los datos personales en posesión de cualquier autoridad, entidad, órgano y organismos de los Poderes Ejecutivo, Legislativo y Judicial, órganos autónomos, partidos políticos, fideicomisos y fondos públicos de la Federación, las entidades federativas y los municipios con la finalidad de regular su debido tratamiento.

Séptimo.- Garantizar que toda persona puede ejercer el derecho a la protección de los datos personales.

Octavo.- Promover, fomentar y difundir una cultura de protección de datos personales.

Noveno.- Establecer los mecanismos para garantizar el cumplimiento y la efectiva aplicación de las medidas de apremio que correspondan para aquellas conductas que contravengan las disposiciones previstas en esta ley. Y

Décimo Primero.- Regular los medios de impugnación y procedimientos para la interposición de acciones de inconstitucionalidad y controversias constitucionales por parte de los organismos garantes locales y de la Federación, de conformidad con sus facultades respectivas.

Es importante destacar que la presente ley se aplicable a cualquier tratamiento de datos personales que obren en soporte físicos o electrónicos con independencia de la forma o modalidad de su creación, tipo de soporte, procesamiento, almacenamiento y organización.

En este tenor el Estado garantizará la privacidad de los individuos y deberá velar porque terceras personas no incurran en conductas que puedan afectarla arbitrariamente.

Y quiero decirles, para concluir, que agradezco y reconozco a los integrantes de la sociedad civil, a los comisionados del Inai que nos han venido acompañando y apoyando en la construcción de este dictamen.

Igualmente mi más altas consideraciones a nuestros compañeros secretarios técnicos y asesores de las comisiones, a los compañeros que integramos la Comisión de Gobernación y de Estudios Legislativos, Primera, su aportación y dedicación en el tema que ha sido fundamental para lograr una ley que atienda la protección de los datos personales en posesión de los sujetos obligados.

Es cuanto, señor Presidente.

(Aplausos)

PRESIDENCIA DEL SENADOR

ROBERTO GIL ZUARTH

El Presidente Senador Roberto Gil Zuarth: Esta Presidencia recibió la intervención del Senador Raúl Gracia, a nombre de la Comisión de Estudios Legislativos, Primera.

Insértese en el Diario de los Debates de manera íntegra.

Se recibió también el posicionamiento del Senador Carlos Puente Salas, del Partido Verde Ecologista de México, insértese íntegramente en el Diario de los Debates.

Tiene el uso de la palabra el Senador Manuel Bartlett Díaz para fijar posición de su grupo parlamentario.

El Senador Manuel Bartlett Díaz: Con su venia, señor Presidente.

Vamos a hacer un planteamiento en contra que recoge muchos planteamientos similares porque la línea que ha venido siguiente este Senado tiene esta dirección, es una ley antifederalista, implica una limitación paulatina de los alcances del artículo 124 en la Constitución a favor de las competencias de las autoridades centrales-federales del país.

Crecen las competencias de la Federación en el artículo 73 constitucional, ya lo habíamos comentado, y en la misma proporción se merman las competencias en las entidades federativas.

La distribución de las facultades en esta Federación, en esta República Federal Mexicana, establecen que: “todas las facultades que no estén reservadas a la Federación pertenecen a los estados, ésta es una ley más que va mermando las facultades de los estados.

Este antifederalismo que se maneja una y otra vez en diversos instrumentos que hemos comentado responde a una lógica neoliberal, los centros de poder hegemónico prefieren un trato directo con un solo centro y no con 32 de cada una de las entidades de la República; sin embargo, son facultades de los estados las que están amputando.

Además, el antifederalismo representa una concentración de poder en el Presidente, otro elemento más, vamos a ir reforzando el autoritarismo presidencial y de los tres partidos dominantes porque son ellos los que designan, por reparto de cuotas, a los integrantes del Inai en una concentración oligárquica del poder.

El Inai, órgano garante para antonomasia, es como en otras ocasiones lo hemos dicho, un órgano que responde a las cuotas de partido y, por tanto, carece de independencia y autonomía real. No regula con exhaustividad el tratamiento de los datos personales de procedencia ilícita en cuanto a las responsabilidades y sanciones de los responsables y encargados de los datos personales.

Artículo 5, fracción V. Las limitaciones al derecho humano, que es un derecho humano, la protección de datos personales son vagas y ambiguas y por lo mismo pueden dar lugar, realmente protegidos, a cualquier atropello y arbitrariedad que en los hechos conducirían a negar el derecho humano a la protección de datos.

Esas limitaciones al derecho humano, a la protección de datos son, establece, siempre y cuando esté de por medio la seguridad nacional, las disposiciones de orden público, la seguridad y salud pública, la protección de derechos a terceros, artículo 6, párrafo segundo, su indeterminación semántica hace nugatorio el derecho.

Si es una protección a ese derecho que tenemos todos de la protección de nuestros datos personales, sin embargo, estas limitaciones en términos generales, seguridad, quién define qué es la seguridad que va a ser que mis derechos a mis datos personales sean vulnerados o hechos públicos, o salud pública, o la protección de derechos de tercero, están totalmente indeterminados y solamente dejan abierta una enorme puerta para no protección de los derechos a los datos personales.

El tratamiento de datos personales por parte de autoridades responsables para finalidades distintas al aviso de privacidad requiere no sólo del consentimiento del titular, sino una explicación exhaustiva a éste, de las consecuencias jurídicas de su violación.

Es incorrecto que se puedan utilizar datos personales de personas desaparecidas sin el consentimiento de sus víctimas y familiares, artículo 18.

Las excepciones previstas en los artículos 22, 66 y 70 para no recabar el consentimiento del titular de los derechos son excesivas, algunas de ellas, por ejemplo, el artículo 22, fracción II, violentan el principio de reserva de ley y promueven la arbitrariedad interpretativa de la autoridad responsable.

El dictamen está diseñado desde una visión individualista, como si nada más fueran esos derechos los que existen. No prevé acciones colectivas para proteger los derechos Arco, así se llama, ni establece que grupos sociales con interés simple o difuso puedan reclamar sus derechos que son: acceso, rectificación, cancelación y oposición, artículos 48 y siguientes.

El reciente escándalo del INE, el robo de los datos personales del padrón electoral debería dar lugar a establecer en este dictamen toda una serie de facultades colectivas, acciones colectivas, porque lo que se ha exhibido son precisamente datos privados colectivos que afectan a una enorme colectividad. Podría ser, y se ve como necesario que existan esas protecciones.

El sistema de autoridad responsable y encargados previstos, en los artículos 58 y siguientes del dictamen, implican la privatización de los datos personales en los gobernados, artículo 58 y siguientes, pues no serán las autoridades, éste es el caminito neoliberal de ahí que privatizar todo y dar fie a grandes negocios. Pues no serán las autoridades las que custodien los datos personales, sino particulares encargados, los que lo harán mediante una relación contractual en la que ni siquiera se establece que es de derecho público.

No sólo se privatiza el manejo de los datos personales de los gobernados.

¿Por qué dar la autorización para que se entreguen los datos personales a empresas privadas, que pueden ser extranjeras?

Las empresas encargadas podrán además tener un contrato para tener el cuidado y manejo de los datos personales. Además pueden subcontratar a otras, que es el asunto del negocio, los servicios de tratamiento de los datos.

Estamos hablando de la difusión en manos privadas de las competencias al Estado una vez más.

El consentimiento no se solicita para utilizar y transferir sus datos personales en caso de que México celebre tratados internacionales de diversa naturaleza.

Nuestros datos personales terminarán, como ya ocurre, en las centrales de inteligencia y de espionaje de las potencias mundiales. Están libres. Todo eso puede pasar.

Parece que el dictamen se aprueba por eso, para que el Estado transfiera nuestros datos, sin nuestro consentimiento, a las potencias que controlan el espionaje mundial. Parece broma, pero así es.

Artículo 65 y siguientes.

El artículo 81 del dictamen viola directamente los artículos 14 y 16, pues sin orden judicial se pueden intervenir las comunicaciones privadas.

El dictamen es omiso sobre las sanciones económicas de otro tipo y remite a las leyes de la materia. Consideramos esto una irresponsabilidad del Senado porque las conductas consideradas ilícitas, deben tener un tratamiento específico en esta ley de carácter específico, y no hay sanciones.

El dictamen contiene errores de técnica legislativa. Se refiere a una fracción del artículo 122 que ya no existe.

En síntesis, votaremos en contra porque el dictamen no protege con seriedad los datos personales de los ciudadanos, dado que las autoridades pueden contratar y subcontratar con particulares la administración de estos.

El esquema de contratación y de subcontratación es un esquema claramente neoliberal, contrario al derecho público de un país soberano. Se convierte la protección de los datos personales en un negocio privado, en donde se pueden vender los datos a unos y a otros.

Las excepciones para no solicitar la autorización del titular, para emplear para fines distintos a los de la ley los datos personales a los de la ley, son ambiguas, indeterminadas y conducirán a la arbitrariedad. Grandes generalidades.

La soberanía de nuestro país está en riesgo pues mediante tratados el Estado mexicano podrá disponer de los datos personales de todos los habitantes de este país sin consultarlos.

Es un dictamen de corte decimonónico; no estipula mecanismos de acción colectiva y de interés difuso para proteger los datos personales de los habitantes.

El Inai, la institución garante, es un órgano controlado por los partidos mediante el esquema de reparto de cuotas.

Se trata de un dictamen antifederalista, insisto, que merma competencias de los órganos garantes de los estados.

El dictamen consiste en realidad en una autorización al Estado para que haga lo que quiera con nuestros datos personales, y no hay protección efectiva para ellos, lo que contradice desde luego a la Ley General de Protección de los Datos Personales.

Muchas gracias, señor Presidente.

(Aplausos)

El Presidente Senador Roberto Gil Zuarth: Tiene el uso de la palabra el Senador Zoé Robledo Aburto, para fijar la posición del grupo parlamentario del Partido de la Revolución Democrática, hasta por diez minutos.

El Senador Zoé Robledo Aburto: Con su venia, Senador Presidente.

Compañeras y compañeros.

La privacidad es la nueva forma de la libertad. No es exagerado decir que vivimos en un mundo donde la privacidad se ha vuelto casi un imposible.

¿Qué tan libre se puede ser cuando se es vigilado de manera constante?

La libertad implica un derecho al secreto. Este es expresado en su forma pública a través del espacio privado y el respeto absoluto a ese espacio.

Ya lo dijo alguna vez el filósofo francés Jacques Derrida. El sentía un impulso de miedo o de terror frente a un espacio político o una esfera pública que no deja espacio para el secreto.

El secreto es una contestación política porque inhibe al poder de volverse absoluto; le impide generar terreno propicio para una totalización de la democracia.

Ninguna democracia contemporánea puede asumirse como tal si no garantiza la privacidad de los ciudadanos, incluso la privacidad frente al Estado mismo.

Es recurrente el ejemplo de George Orwell y su novela de 1984: Este mundo distópico que ha sido recurrente comparado a nuestro mundo actual, un mundo en donde la vigilancia es constante, donde la vigilancia es continua y operada desde el Estado en un ente todo poderoso.

Esa comparación es fácil, pero además es insuficiente, en la novela de Orwell, el poder constituido como el gran hermano, vigilaba a todos los ciudadanos, y dentro de ese universo, la estructura de la vigilancia era, sin duda, la del panóptico, un punto único desde donde se podía observar todo, una estructura de vigilancia centralizada y dirigida.

Por eso, a diferencia de 1984 la vigilancia en un mundo actual no está centralizada, el gobierno no es la única entidad capaz o dispuesta a invadir la privacidad de los ciudadanos. El mundo del Big Data ha vuelto la recolección de información, una actividad económica altamente redituable.

Por eso es que la metáfora orwelliana se queda corta. El mundo contemporáneo no tiene un gran hermano, tiene cientos de miles de grandes hermanos. Si existe un panóptico, todos simultáneamente estamos en la torre y en la periferia al mismo tiempo.

En ese sentido, nuestra realidad se asemeja mucho más a la distopía de Zamiatin, en la novela Nosotros. En donde plantea un mundo en donde los habitantes viven en casas de vidrio transparente y nadie puede cerrar las cortinas. En ese mundo, la privacidad simplemente no existe, pero el control de la información no está centralizado, eso crea un escenario pero que el orwelliano, la solución es compleja, pero sencilla, se trata de derrocar a un régimen corrupto y abusivo.

En el mundo de Zamiatin no tiene una solución tan sencilla. ¿Cómo se acaba con un panóptico cuyo centro está en todas partes al mismo tiempo?

Por eso es que celebro hoy que estemos discutiendo esto aquí, y que haya un avance tan importante respecto al dictamen de datos personales en posesión de sujetos obligados.

El reconocimiento permanente a las comisiones, a sus integrantes, a sus presidentes, a la Senadora Cristina Díaz, al Senador Gracia, y sobre todo también a los grupos de trabajo que sí pudieron ponerse de acuerdo, que sí lograron consensos en temas también complicados, en temas también difíciles.

Creo que ese reconocimiento, ese esfuerzo, ellos, nuestros asesores, nuestros técnicos, nos lo contagiaron para que pudiéramos llega al día de hoy, sin hacer el papelón de no sacar este dictamen.

¿Por qué creo que es una buena ley de datos personales? Durante todo el proceso de dictaminación hubo por lo menos nueve temas en donde hubo un avance importante.

El primero, seguridad pública. Se adicionó un Capítulo II al Título Cuarto de acciones preventivas en materia de protección de datos personales, de las bases de datos en posesión de instancias de seguridad, procuración y administración de justicia.

En ese capítulo se estableció que la obtención y tratamiento de datos personales por parte de su jetos obligados competentes a instancias de seguridad, procuración y administración de justicia, está limitada a aquellos supuestos y categorías de datos que resulten necesarios y proporcionales para el ejercicio de las funciones en materia de seguridad nacional, seguridad pública o la prevención del delito.

El segundo es ejercicio de los Derechos Arcos sobre datos de personas fallecidas, tratándose de datos personales concernientes a personas ya muertas, la persona que acredite tener un interés jurídico, de conformidad con las leyes aplicables, va a poder ejercer los derechos de acceso, rectificación, cancelación o posesión, siempre que el titular de los derechos hubiere expresado fehacientemente su voluntad en tal sentido o que exista un mandato judicial para dicho efecto.

El tercer tema tiene que ver con transferencias y remisiones, y el responsable no sólo podrá transferir o hacer remisión de datos personales fuera de territorio nacional, cuando el tercero receptor o el encargado se obligue a proteger los datos personales, mínimamente conforme a los principios y deberes que establece el orden jurídico mexicano.

Cuarto. Principio de lealtad. El responsable no deberá obtener y tratar datos personales a través de medios engañosos o fraudulentos, privilegiando la protección de los intereses del titular y la expectativa razonable de privacidad.

Cinco. Principio de información. Para facilitar el ejercicio del principio de información se contempla la existencia de dos modalidades de aviso de privacidad, el simplificado e integral.

El primero debe de ser un documento de sencilla lectura que permita al usuario tener la información más relevante sobre el tratamiento de sus datos. El otro, el integral, es un documento que incluye todos y absolutamente todos los pormenores de ese tratamiento.

Sexto. Evaluación de impacto. Se establece que cuando se pretenda poner en operación, o se pretenda modificar políticas públicas, sistemas, plataformas informáticas, aplicaciones electrónicas o cualquier otra tecnología, que a su juicio y de conformidad con esta ley implique el tratamiento intensivo y relevante de datos personales, la autoridad deberá realizar una evaluación de impacto para valorar los efectos reales respecto de determinado tratamiento de datos personales para identificar y mitigar posibles riesgos relacionados con los principios, deberes, derechos de los titulares, así como los deberes de los responsables y los encargados.

Séptimo. Medidas precautorias de verificación, el Instituto o los organismos garantes podrán ordenar medidas cautelares si en el desahogo de la verificación se advierte un daño inminente o irreparable en materia de protección de datos personales, siempre y cuando no impida esto el cumplimiento de las funciones ni el aseguramiento de base de datos de los sujetos obligados.

Estas medidas sólo podrán tener una finalidad correctiva y, además, será temporal hasta entonces los sujetos obligados lleven a cabo las recomendaciones hechas por el Instituto o los organismos garantes según corresponda.

Y lo mismo ocurre en el tema de evaluación de impacto en la participación del órgano autónomo.

Finalmente.

Octavo. Las medidas compensatorias, se prevé también mecanismos alternos para dar a conocer a los titulares el aviso de privacidad a través de su difusión por medios masivos de comunicación u otros de amplio alcance.

Cuando resulte imposible dar a conocer al titular el aviso de privacidad, de manera directa o ello exija esfuerzos desproporcionados.

Y noveno, y último. La ley establece en el tema de designación del oficial de datos, que se podrán designar a un oficial de protección de datos personales especializado en la materia quien formará parte de la unidad de transparencia y auxiliará al responsable en las atribuciones del tratamiento de datos.

Quienes sí estuvimos ahí, quienes estuvimos trabajando, quienes logramos estos avances, consideramos que esta es una buena ley, es una ley que permite que la democracia mexicana crezca en este grave y tan importante tarea que es la protección de los datos personales.

A través de toda la historia ha habido grandes igualadores sociales; la religión, que nos hizo a todos pecadores; las leyes, que nos hizo a todos ciudadanos frente al Estado; la democracia, que hizo que nuestra voz valiera igual con las elecciones.

Y ahora lo es también el internet, como una red interminable de conocimiento a la disposición de las personas en todo momento y en todo lugar. Hoy el internet plantea un reto a la democracia, el reto de nuestra democracia en el siglo XXI será impedir que la ley se convierta en fanatismo, que nuestras leyes se conviertan en letra muerta, que la democracia se convierta en un juego para los cínicos y los corruptos, y que el internet se convierta en una red de vigilancia y una red de control que trasgreda la esfera privada de los ciudadanos. Para eso es esta ley.

Por eso tenemos que hacer dos cosas, que los que nos observan, lo hagan desde una caja de cristal, y que la privacidad siga siendo protegida, que esto sea lo que diferencie, lo que significa entre vivir una democracia y un Estado que no lo es.

Es cuanto, Presidente. Muchas gracias.

El Presidente Senador Roberto Gil Zuarth: Se concede el uso de la palabra al Senador Héctor Larios Córdova, del Grupo Parlamentario del Partido Acción Nacional para fijar la posición de su grupo.

El Senador Héctor Larios Córdova: Muchas gracias, Presidente.

Seré muy breve e intentaré no repetir nada, pero para el grupo del PAN es importante el que se fije una posición con respecto a este tema.

Antes de fijarla, quisiera destacar el método de trabajo que siguieron las comisiones, como ya se ha dicho aquí por el Senador Zoé Robledo, con grupos de trabajo, con muchísimos documentos intermedios, con la participación y consulta con la sociedad civil y con el involucramiento de varios Senadores.

Yo resalto esto, porque creo que es la forma de trabajar los temas complicados, con documentos, y a partir de los documentos recibir opiniones, críticas, correcciones o temas que encontrábamos que estaban bien hechos.

De manera que quiero reconocer, igual mencionar a uno de cada partido para no abundar.

Mencionaría en primer lugar a la autora de la iniciativa sobre la cual se basaron todas las discusiones, a la Senadora Laura Rojas; a la Presidenta de la Comisión de Gobernación, a la Cristina Díaz, todo esto en participación de muchísimas reuniones; del PRD, al Senador Alejandro Encinas; y no podemos dejar de mencionar al equipo técnico que tiene la Cámara, y aquí quien ha pagado los platos rotos casi de siempre es acá el Secretario Técnico de la Comisión de Gobernación, Publio Rivera, porque en ocasiones había fuertes diferencias y él tenía que registrar a veces lo que le dice la Presidenta y no lo que reflejaba, y hubo tensiones fuertes y siempre se pudieron resolver.

Y bueno, del propio reconocimiento que ha hecho de los participantes, de encontrar siempre el camino.

También al equipo técnico que todos tenemos. Aquí quisiera resaltar la participación en muchísimas reuniones de Edith, de Ivonne, de Aleida, de David, de varios asistentes, expertos en los temas, que se convirtieron y que permitieron que vengamos con un dictamen que tiene un amplísimo consenso y que ha sufrido enormes cambios todavía, aquí está una modificación que se hizo el día de ayer.

Yo diría que estos son derechos humanos, pero de reconocimiento reciente. Empezó por reconocerse el derecho que tienen los ciudadanos de conocer los asuntos del gobierno, y esto empezó aproximadamente en el 2001, de manera el Presidente Fox puso en internet muchísimos datos del gobierno, inclusive, los datos de la Casa Presidencial de Los Pinos y luego presentó en el 2002 una iniciativa de transparencia que fue la primera iniciativa de transparencia que tuvo este país.

Pero también esto llevó a algunos excesos, parecía que la transparencia no tenía límites, el propio IFAI, y yo recuerdo haber discutido muchas veces con mi amigo Alonso Lujambio de los excesos de algunas resoluciones del IFAI.

En alguna ocasión, por ejemplo, en la Cámara de Diputados por insistencia dimos a conocer en transparencia los datos de gastos de servicios médicos. Algún medio de comunicación, en primera plana sacó las fotografías de los Diputados que habían tenido mayores números de gastos médicos, y la verdad que los Diputados se sintieron, y con justa razón terriblemente ofendidos, no encontrábamos que uno de los límites de la transparencia es precisamente el respeto a los datos personales.

Luego, empezaron los abusos de muchísimas empresas, por ejemplo, las tarjetas de crédito que vendían los datos que los usuarios proporcionaban, con el único propósito de tener el servicio de crédito los vendían a casas comerciales para que hicieran llegar publicidad, y entonces, en el 2010, en la administración pasada se elaboró y se aprobó la Ley Federal de Protección de Datos Personales en Posesión de los Particulares.

Sin embargo, estaba incompleta esa protección, porque la mayor parte de los datos están en manos de entes públicos, de lo que la Ley de Transparencia denominó, los sujetos obligados.

Por ejemplo, el Seguro Social tiene alrededor de 60 millones de expedientes; el ISSSTE, 12 millones; y bueno, todos hemos sabido que este es un tema que no hemos cuidado como sociedad, no hemos cuidado todos como gobierno, y esta es responsabilidad general y se han dado cosas como la que está ahorita en los medios, que el padrón electoral que tiene los datos personales está en la nube de Amazon, y bueno, independientemente de por qué, lo que denota es que ese tema no lo hemos cuidado.

Por ejemplo, el Registro Nacional de Usuarios de Telefonía que de alguna manera se perdió, y apareció en manos de los criminales, y pasamos de la extorsión telefónica que era de números consecutivos y al llamar, simplemente decían, tenemos a su hijo, un niño llorando, y no decir los datos, hablar con la persona titular del teléfono que estaba registrada, y por ejemplo en el 2008 se registraron, cada 24 horas 4,400 extorsiones con nombre, es decir, provenían del padrón de la base de datos del Registro Nacional de Usuarios de la Telefonía.

Y al año siguiente, en el 2009, subió a 6,177 extorsiones por día, con nombre, o sea a partir del padrón que se perdió de este registro.

En el 2010 hubo un escándalo que en Tepito estaba a la venta por 12 mil dólares la base de datos de los automóviles y de las licencias de conducir.

Y, bueno, la semana pasada el Inai amonestó a la Secretaría de Comunicaciones y Transportes por el descuido en el manejo de los datos personales del Programa de Entrega de Televisiones Digitales.

Es obvio que hacía falta una ley que regulara cómo proteger los datos personales en posesión de los entes de gobierno, de los sujetos obligados, y esa es precisamente la ley a la que estamos dando origen en este acto.

¿Qué es lo que hace la ley?

Bueno, establece varias medidas preventivas para proteger los datos personales, partiendo en primer lugar del principio de finalidad.

Es decir, aun cuando sean entes públicos los datos personales solamente pueden utilizarse para el propósito que se pidieron, si es el caso del Seguro Social, para el propósito médico, con las excepciones que están establecidas en la ley, fundamentalmente de seguridad pública o de epidemias o razones mayores de salud.

Pero también reconocer los derechos humanos que tenemos cada uno de los ciudadanos a tener acceso a la información que los entes públicos tienen de nosotros, cualquier ciudadano tiene garantizado en esta ley el derecho de accesar y preguntarle al ente público, qué datos tienes de mí, pero desde luego con excepciones de seguridad, a rectificar hoy los datos que tienen de mí no son los correctos, rectifícalos, estos son los correctos, a cancelarlos y a oponerse en caso de controversia.

Todo esto reglamentado también con la obligación del ente público de poner un aviso de privacidad, que en el caso de esta ley se ponen dos avisos de privacidad, uno es sencillo, todos hemos visto en la computadora de repente un aviso de privacidad de 15 hojas, pues nadie lo lee, entonces, poner uno sencillo, muy breve, de manera que el usuario ciudadano sepa para qué van a ser usados sus datos, y uno completo para que estuviera totalmente protegido en forma legal.

Algunas medidas de prevención, algunas costaron algún esfuerzo, por ejemplo, volviendo al tema del padrón electoral.

Si se hubiera hecho una evaluación que ahora lo prescribe la Ley de Impacto. Qué impacto puede tener el uso masivo e intensivo de datos personales, pues hay que hacer un estudio, el propio sujeto obligado tiene que hacer un estudio para poder prever los riesgos y corregirlos, y que no pase que de repente aparece el padrón electoral en Amazon, independientemente de la razón que haya sido, que eso está por investigarse.

La ley también garantiza con todo esto y lo que hace dijo aquí por los precedentes, el derecho a la privacidad, pero también el derecho al olvido.

Cuando alguien cumple una condena tiene derecho a que se borre, no se borre, sino que las constancias de antecedentes penales, no aparezca si ya purgo la pena. No puede estar marcado de por vida o muchísimos otros casos.

Pero también algo que discutió mucho el PRD y con razón, el derecho a que exista memoria histórica y que se pueda saber con precisión la información después del tiempo.

Hay muchísimos argumentos, se ha explicado aquí con amplitud cómo funciona la ley, pero esta es una ley totalmente nueva en el país, hacía falta del 2010 que se hizo la ley que protege los datos personales en propiedad de los particulares.

Ahora han pasado seis años y ahora tendremos un marco jurídico que protege los datos personales en propiedad de los sujetos obligados, de los entes públicos y será precisamente el Inai el encargado.

También la última reflexión, la transparencia tiene sus contrapartes, uno en los límites de la transparencia, ahora queda claro y por eso es el mismo organismo. Es el respeto a la privacidad, el respeto a los datos personales.

Es cuanto, señor Presidente.

(Aplausos)

El Presidente Senador Roberto Gil Zuarth: Tiene el uso de la palabra el Senador Miguel Ángel Chico Herrera, del grupo parlamentario del Partido Revolucionario Institucional, para fijar el posicionamiento de su grupo, hasta por diez minutos.

El Senador Miguel Ángel Chico Herrera: Con su venia, señor Presidente.

Compañeras y compañeros Senadores: El día de hoy nos encontramos discutiendo un dictamen que nuevamente da muestra de que en el Senado de la República, los acuerdos parlamentarios si se pueden lograr.

Acuerdos que son torales para la vida democrática de México y que dan solución a las necesidades de la sociedad para mejorar su entorno y garantizar su desarrollo protegiendo en todo momento los derechos que les otorga nuestra Carta Magna.

Este dictamen refleja los consensos de todos los grupos parlamentarios representados en el Senado, en una materia que, hoy en día, cobra gran relevancia para la seguridad de todos los mexicanos.

Me refiero a la seguridad de cada una de las personas que día a día utilizamos y proporcionamos información personal para la realizar nuestras actividades cotidianas.

Seguridad que puede ser vulnerada por el mal uso de nuestra información por parte de quien la detente, cuyas consecuencias generarían daños en los diferentes estratos de la esfera jurídica de las personas.

Como ya se ha mencionado, existe el mandato constitucional de generar los instrumentos jurídicos idóneos y eficaces que garanticen la protección de los datos personales de toda la población.

En este sentido, la Ley General que se pretende expedir para lograr este fin, es la de Protección de Datos Personales en Posesión de Sujetos Obligados.

Que permite establecer las bases, principios y procedimientos para garantizar el derecho que tiene toda persona a la protección de sus datos personales en posesión de cualquier autoridad, entidad, órgano y organismo de los Poderes Legislativo, Ejecutivo y Judicial.

Órganos autónomos, partidos políticos, fideicomisos y fondos públicos en el ámbito federal, municipal o de las entidades federativas.

Esta ley, desde su inicio, fue permeada con valiosas opiniones y propuestas provenientes de diversas organizaciones de la sociedad civil, especializadas en esta materia. De reconocidos intelectuales, reconocidos académicos, del Instituto Nacional de Transparencia, Acceso a la Información y Protección de Datos Personales, Inai.

Y, por supuesto, el gran trabajo de las Senadores y los Senadores de la República.

Sin duda, la Ley General de Protección de Datos Personales, en Posesión de Sujetos Obligados que hoy discutimos, abonen mucho a la dinámica de transparencia en la que estamos inmersos y que demanda la sociedad mexicana.

Sin embargo, esta transparencia requiere de mecanismos de protección de la información personal, muy puntuales y eficaces que proporcionen seguridad y tranquilidad a sus titulares.

Finalmente, quiero expresar mi reconocimiento al Grupo Plural, conformado que logró los consensos necesarios a los diversos actores de la sociedad civil, al instituto, a los académicos, a las Senadoras y Senadores integrantes de las Comisiones Dictaminadoras; de Gobernación; y de Estudios Legislativos, Primera.

Encabezadas por la Senadora Cristina Díaz Salazar y el Senador Raúl Gracia Guzmán; y al equipo técnico, cuyas valiosas propuestas y esfuerzo, se materializaron hoy en una ley que amplía y garantice seguridad en materia de protección de datos personales, toda vez que se encuentra en un estándar y con lineamientos y ordenamientos jurídicos a nivel mundial.

Por lo anterior, expreso mi voto en el presente dictamen, al igual que del grupo parlamentario del Partido Revolucionario Institucional, será a favor.

Es cuanto, Presidente.

Muchas gracias.

(Aplausos)

El Presidente Senador Roberto Gil Zuarth: Pasamos a la discusión en lo general, y se concede el uso de la palabra al Senador Alejandro Encinas Rodríguez, hasta por cinco minutos, para hablar a favor del dictamen.

Esta Presidencia ha recibido los posicionamientos de la Senadora Angélica de la Peña y del Senador Raúl Morón, se instruye a la Secretaría que los inserte íntegramente en el Diario de los Debates.

Proceda, Senador Encinas.

El Senador Alejandro de Jesús Encinas Rodríguez: Muchas gracias, Senador Roberto Gil.

Bueno, yo creo que estamos cerrando el ciclo de una iniciativa que presentamos un grupo plural de Senadoras y de Senadores el 30 de abril del año pasado. Es decir, prácticamente un año después que estamos por aprobar la primera ley en la materia de Protección de Datos Personales, una Ley General de Protección de Datos Personales en Posesión de Sujetos Obligados, porque lo que teníamos hasta ahora era una Ley Federal de Protección de Datos Personales, en manos de particulares.

Yo creo que es lo primero que tenemos que señalar, y que tratándose de una Ley General, busque establecer las normas y las bases mínimas a las que debe de sujetarse la legislación local, la cual podrá –con toda libertad– establecer las disposiciones que considere convenientes, y establecer a través de sus órganos autónomos, cumplir, más bien, a través de sus órganos autónomos con la garantía del ejercicio de un derecho humano fundamental ligado a la protección de los datos personales, que son derechos individuales de personas físicas, no de personas morales, el derecho a la privacidad, a la intimidad y a la protección de sus datos personales y, como bien se ha dicho aquí, sin menoscabar el derecho a la memoria y a la verdad, porque si bien, en esta ley se establece también un derecho humano reconocido en nuestra Constitución, el derecho al olvido, no vamos a menoscabar, sino que tenemos que entrar a un equilibrio de derechos con el derecho a la memoria y la verdad.

Este fue uno de los objetivos fundamentales de esta Iniciativa, que parte de reconocer, como un principio básico, el derecho a la privacidad de todas las personas que reconoce nuestra Constitución, ya que la protección de datos personales es un derecho humano que le da a los individuos el poder de controlar su información personal, decir:

¿Con quién se comparte?

¿Para qué se utiliza con terceros? Así como establecer el derecho a que ésta se trate de manera adecuada para permitir el ejercicio de otros derechos y evitar daños a su titular, al dueño de su propia información.

Y eso es lo que establece con precisión el artículo 16 constitucional, que reconoce la protección de los datos personales como una garantía individual al señalar: “Que toda persona tiene derecho a proteger sus datos personales, al acceso, rectificación y cancelación de los mismos, así como para manifestar su oposición en los términos que fije la ley”.

Es decir, estos son los derechos conocidos como “Derechos Arco”: Acceso, rectificación, cancelación y oposición.

En esta ley, en este dictamen se recoge, como parte fundamental del tratamiento de los datos personales, que estos sólo puedan ser utilizados con los fines que autorice el titular; que se conserven los datos personales durante el tiempo necesario para llevar a cabo la finalidad para la que se obtuvieron.

Establece: “Que sólo se pueden compartir los datos personales con terceros, si el titular de los mismos lo autoriza”.

Implementa medidas de seguridad que eviten el daño, pérdida o alteración, destrucción o el uso, acceso o tratamiento no autorizado de los datos personales, como sucede con la filtración que se hizo del Padrón Electoral del Instituto Nacional Electoral.

Y también señala: “Que debe informar al titular de los derechos si ha ocurrido una vulneración a la seguridad de las bases de datos que pueda afectar sus derechos patrimoniales o morales”.

Y esto es plenamente congruente con lo que el gobierno mexicano ha suscrito con la Organización de Estados Americanos que señala que los Estados deben garantizar que la intervención, recolección y uso de información personal, incluidas todas las limitaciones al derecho de la persona afectada a acceder a información sobre las mismas estén claramente autorizadas por la ley a fin de proteger a la persona contra interferencias arbitrarias o abusivas, en este caso del Estado, de sus intereses privados, y en toda sociedad que se aprecie de ser democrático, o por lo menos quienes aspiramos a vivir en una de ellas.

La ley debe, con toda claridad, establecer cómo se accede a las comunicaciones y datos personales, en qué circunstancias e incluso velar para que cuando se invoque la seguridad nacional como razón para vigilar la correspondencia y los datos personales. La ley debe especificar con toda claridad los criterios que deben aplicarse para determinar los casos si existen algún tipo de legitimación que resulte legítimo.

De esta manera el dictamen ha retomado en lo fundamental estos principios, más aún recoge en buena media las propuestas y preocupaciones expresadas en los foros de audiencias públicas, en los espacios de discusión, en las mesas de trabajo plurales y que hicimos con representantes de la academia, de las organizaciones de la sociedad civil, con el órgano garante que es el Instituto Nacional de Acceso a la Información e incluso retomamos plenamente el catálogo que se nos presentó y en esa parte se han establecido nuevos y más amplios derechos de la población.

Sin embargo, debo señalar que como sucedió en la Ley General de Transparencia y Acceso a la Información tuvimos algunas piedritas en el zapato, particularmente dos: una que está vinculada con el recurso de revisión del consejero jurídico en materia de seguridad nacional y que en un momento pretendió ampliarse también a los temas vinculados con la seguridad pública, y otro entorno a las causas de improcedencia al ejercicio de los derechos arco que implica restringir en determinadas condiciones el ejercicio pleno de estos derechos.

Afortunadamente con la propuesta que han presentado los presidentes de las comisiones unidas en donde se modifica el artículo 149, se retira como venía del texto del dictamen un párrafo en el que señalaba que el procedimiento de verificación que realice el Instituto Nacional de Acceso a la Información debería de tener una duración máxima de 50 días, y se le facultaba, en este caso, al consejero jurídico para que en los casos de verificación de seguridad nacional y seguridad pública solamente procediera mediante orden judicial y con la intervención del consejero.

Se eliminó lo del orden judicial para no vulnerar la autonomía del instituto y se eliminó la intervención del consejero jurídico en estos temas.

Pero nos quedó, sin lugar a dudas, un problema en el artículo 55, en su fracción XII, en donde por la insistencia del Banco de México de nueva cuenta, más allá de los temas que ya quedaron establecidos en la Ley General de Acceso a la Información, se estableció que cuando los datos personales sean parte de la información que las entidades sujetas a la regulación y supervisión financiera del sujeto obligado haya proporcionado este en cumplimiento de requerimientos de dicha información sobre operaciones y organización y actividades.

Yo creo que este un asunto que todavía tendrá que debatirse, seguramente el Instituto Nacional de Acceso a la Información podrá revisarlo y, en su caso, controvertir este tema en función del ejercicio pleno de las facultades que le otorga la ley.

Esperemos, yo convoco al Inai a que haga una revisión exhaustiva de esta fracción XII del artículo 55, pero de hecho el conjunto del dictamen recoge en lo fundamental no solamente la iniciativa plural, sino un esfuerzo en donde participaron muchas organizaciones de la sociedad civil, académicos, y debo reconocer el trabajo que realizaron los equipos técnicos, un año de trabajo con muchos jaloneos, diferencias, los secretarios técnicos, todo el equipo técnico que merece todo nuestro reconocimiento, que fue un soporte fundamental para sacar adelante este resultado.

Nosotros votaremos a favor, manteniendo, por supuesto, la reserva en la fracción XII del artículo 55, porque no nos gusta limitar el ejercicio de ningún derecho y esperemos que lo revise con detalle el Instituto Nacional de Acceso a la Información y, en su caso, si no se modifica en la discusión en lo particular lo controvierta.

Muchísimas gracias.

(Aplausos)

El Presidente Senador Roberto Gil Zuarth: Se concede el uso de la palabra a la Senadora Dolores Padierna Luna, del grupo parlamentario del Partido de la Revolución Democrática, para hablar a favor del dictamen, hasta por cinco minutos.

La Senadora Dolores Padierna Luna: Con su venia, señor Presidente.

Y pues yo también pregunto, ¿qué hacía el padrón electoral mexicano de 2015 perdido en la nube de internet y alojado en el sitio de la empresa norteamericana Amazon?

Esa fue la pregunta que muchos mexicanos, mexicanas nos hicimos cuando conocimos la noticia de esta fuga masiva de más de 83 millones de datos personales, este caso sería suficiente para prender los focos rojos ante el tema que hoy discutimos en esta Ley General de Protección de Datos Personales en Posesión de los Sujetos Obligados.

Es un trabajo importante donde participaron también el órgano garante y expertos en la materia de la sociedad civil. La iniciativa tiene por objeto establecer los principios, las bases generales y los procedimientos que garanticen el derecho a la protección de los Datos Personales en Posesión de los Sujetos Obligados.

En teoría, esta iniciativa busca armonizar el Apartado A del artículo 6 y el segundo párrafo del artículo 16 de nuestra Carta Magna para garantizar el derecho de todas las personas a la protección de sus datos personales.

Partiendo del supuesto que el derecho a la protección de datos personales es un derecho humano, cuyo fin es proteger su integridad, derivado del uso y tratamiento de los datos personales, garantizando el control real de su información.

Esta iniciativa de ley se basa en los estándares fijados por la Ley de Transparencia y Acceso a la Información Pública que recientemente aprobamos, y cumple con las expectativas mínimas de los estándares internacionales en la materia.

La iniciativa sí adopta los principios universalmente aceptados, sin embargo, lo hace de manera somera y no armónica a diferencia de los países, por ejemplo, de la Unión Europea.

Uno de los puntos fundamentales para lograr la protección de datos personales está reconocido en el Título Segundo y en el Capítulo II de esta iniciativa, que son las medidas de seguridad que deberán implementar los sujetos obligados, a fin de garantizar que no sean destruidos, extraviados, alternados o accesados; es decir, los estándares de seguridad contemplados en la iniciativa buscan evitar un tratamiento no autorizado, así como la confidencialidad, la integridad y la disponibilidad de la información que se encuentre en posesión de los sujetos obligados.

Uno de los puntos fundamentales de esta iniciativa es permitir a los titulares de los datos conocer qué información tienen los sujetos obligados de ellos mismos, permitir la rectificación, la cancelación y la oposición; es decir, los Derechos Arco. Estos derechos y su ejercicio están reconocidos en los Capítulos I y II del Título Tercero, estableciendo reglas que deben seguir los titulares para seguir un control efectivo a sus datos personales.

Es necesario considerar que la privacidad y la protección de datos personales son dos derechos diferentes, aunque interrelacionados entre sí. La privacidad debe entenderse como ese aspecto de nuestras vidas que deseamos mantener fuera del escrutinio público, y la protección de datos personales es la autodeterminación de nuestra información personal; es decir, nuestros Derechos Arco, el acceso, rectificación, cancelación, oposición.

Siguiendo los estándares internacionales, la iniciativa contempla en el Título Quinto, muy robusto, la materia de transferencias y de remisiones a nivel nacional e internacional, deja claro que los sujetos obligados al obtener el consentimiento tácito o explícito sobre el tratamiento a dar a determinada información ello no implica que el sujeto obligado pierda el control de esa información, y menos aún que se encuentre liberado de sus responsabilidades contraídas con el titular de la información, por ello la importancia de regularla.

El Título Sexto establece acciones preventivas en materia de protección de datos personales y recomendaciones en la materia, pero lamentablemente no son vinculantes, lo que hubiera sido deseable.

Ante una negativa de los Derechos Arco como el recurso, existe el recurso de revisión y de inconformidad. Todo esto se establece, además, procesos ágiles y expeditos para ejercer los Derechos Arco.

Se da la posibilidad al Instituto Nacional de Transparencia, Acceso a la Información y Protección de Datos Personales, de atraer los recursos de revisión que se ventilen a nivel estatal, y el titular de los datos personales no necesitará ejercer algún Derecho Arco para atacar una posible irregularidad en el tratamiento de los datos personales, y el titular tiene la posibilidad de solicitar a los órganos garantes, que inicien la verificación del sujeto obligado.

Pudiéramos mencionar otros asuntos buenos. Yo hice cien propuestas a esta iniciativa y no fueron retomados algunos, pero quiero presentarlos. Hay dos inconsistencias al menos.

En el artículo 5, fracción IV, se establece una clasificación o se clasifica como fuente pública a los medios de comunicación social, los cuales no son definidos en esta ley, pero todos sabemos que de los medios de comunicación social podemos señalar todas las redes sociales, el Facebook, el Twitter, etcétera, los cuales pueden ser considerados como correspondencia o una extensión de nuestro domicilio, y conforme al artículo 6 constitucional, son inviolables, salvo que exista una orden judicial.

El artículo 5 es contradictorio con lo señalado en el artículo 81 de esta iniciativa, que señala en su último párrafo que las comunicaciones privadas son inviolables, reconociendo que sólo la autoridad judicial federal que faculte la ley, o el titular del Ministerio Público de la entidad federativa correspondiente, podrán autorizar la intervención.

Resulta contradictorio el artículo 5, fracción IV, con el artículo 81. Entonces hay que eliminar la fracción IV del artículo 5, para que sólo prevalezca la redacción del artículo 81, y así no permitir contradicciones o espacios para la confusión.

Por otro lado, una de las finalidades últimas del derecho a la protección de datos personales, es permitir al titular de los datos un verdadero control real e informado sobre la recolección, uso y destino de su información, lo que se logra con el consentimiento tácito o explícito del aviso de privacidad.

Si bien la iniciativa de ley en términos generales responde a los estándares internacionales en materia de protección de datos personales, su redacción presenta diversas áreas de oportunidad, por lo que yo quiero sugerir la incorporación del término “portabilidad de datos” en el artículo 3.

Aparentemente este tema se plasma en el artículo 57, que establece que la transferencia de datos se podrá realizar siempre y cuando se tenga el mismo formato electrónico. Hay confusión en términos.

De ahí la necesidad de definir claramente lo que se entiende por portabilidad de datos.

El artículo 57 utiliza términos como formato estructurado y comúnmente utilizado, pero los datos se dividen en dos, los estructurados y los no estructurados. El término comúnmente utilizado no existe en la legislación internacional de datos personales.

Los datos estructurados se refieren a las bases de datos, es decir, a la sistematización de la información personal. Y los datos no estructurados se refieren a los archivos planos, es decir, a los que conocemos normalmente como formatos, el PDF, el XML, etcétera.

Por ello consideramos necesario que la ley general incluya la definición sobre la portabilidad de los datos, que son las soluciones técnicas o formatos usados para la transferencia de datos.

Aquí aparentemente se están revolviendo los conceptos.

Con el fin de lograr una mayor claridad en los principios que contempla el artículo 16 de esta iniciativa, proponemos dar una definición de todos y cada uno de estos principios.

La práctica nos demuestra que en el proceso de implementación de la Ley de Datos Personales en posesión de particulares, y en la Ley de Datos Personales para el Distrito Federal, al no estar definidos estos principios, los sujetos obligados han tenido serias complicaciones para determinar con claridad la forma de implementarlos.

Un ejemplo de esto es la imperiosa necesidad en la que se vio obligado el Infodf, porque los entes obligados recibieron sendas peticiones sobre la necesidad de determinar los alcances de los principios ahí contenidos. Entonces, el Infodf tuvo que emitir unos lineamientos para la protección de datos personales en el Distrito Federal.

La Ley General, de acuerdo a lo que estableció la Suprema Corte de Justicia de la Nación, es Ley Suprema, junto con la Constitución Federal. Y las leyes federales y estatales tienen que apegarse a ellas.

Bajo esta tónica, proponemos las definiciones en el anexo, el principio de proporcionalidad, el principio de calidad en los datos; el principio de especificación del propósito o la finalidad; el principio de limitación de uso; el principio de seguridad de los datos; el principio de acceso y oposición; el principio de transparencia; el principio de acceso o información.

En el artículo 23 proponemos que se adicione el principio de buena fe y la posibilidad que el responsable o encargado puedan ser relevados del deber del secreto que se encuentra hermanado con el principio de confidencialidad, sólo por orden judicial, si no, se deja muy suelto. Es decir, toda la información relacionada con la persona física debe ser guardada bajo condiciones de confidencialidad y no pueden ser reveladas a terceros, a menos de que exista una orden judicial.

Tomando como referencia la reciente filtración del padrón electoral, se propone que las brechas de seguridad a las que se refiere el artículo 40, no se circunscriban exclusivamente a los derechos patrimoniales o morales, sino también a datos sensibles, como lo es el padrón electoral.

Como hay moción de tiempo, yo termino, concluyo diciendo que el derecho al olvido también se denomina derecho a vivir en paz, se ha convertido en otros países en una pieza clave para la defensa de las personas, ya sean anónimas o públicas.

La directiva del Parlamento Europeo en su Consejo del 24 de octubre del 95, relativa a la protección de personas físicas, en lo que respecta a sus datos personales, y a la libre circulación de estos, dispuso que el objeto de tratamiento no podrán ser excesivos, debiendo suprimirse, rectificarse o bloquearse, aquellos datos que fueran inexactos, falsos o incompletos, y que a los particulares se les garantizaría la facultad de oponerse al tratamiento.

Esta Directiva de la Unión Europea configuró así el espíritu de lo que hoy se denomina derecho al olvido. Lamentamos que esta ley haya hecho caso omiso de nuestra sugerencia, de incluir un derecho avanzado en la Unión Europea, como lo es el derecho al olvido.

Ahora sí termino diciendo que una ley sin sanciones, iba a hablar de varias sanciones, no están incluidas las monetarias, serán cubiertas, en fin, el tema de sanciones tiene varias imprecisiones. Una ley sin sanciones es una ley imperfecta, pero lo más grave es que se estaría dejando sin protección a los titulares de los datos personales ante los abusos que pudieran darse.

Votaremos a favor de esta ley, pero dejamos asentadas varias áreas de oportunidad para sucesivos procesos parlamentarios.

Es cuanto, gracias.

(Aplausos)

El Presidente Senador Roberto Gil Zuarth: Se concede el uso de la palabra a la Senadora Lisbeth Hernández Lecona, del grupo parlamentario del Partido Revolucionario Institucional, para hablar a favor del dictamen.

La Senadora Lisbeth Hernández Lecona: Muchas gracias Presidente.

Compañeras Senadoras, compañeros Senadores.

Éste es un esfuerzo de todas las fuerzas políticas, el poder lograr los consensos para esta ley que el día de hoy estamos por aprobar, y agradezco a las Comisiones de Gobernación y Estudios Legislativos, Primera, que me hayan permitido hacer estas observaciones y hacer las aportaciones, en especial a la Senadora Cristina Díaz, porque siempre hubo un diálogo y una apertura para todas mis compañeras y compañeros del grupo parlamentario del PRI.

Nos han puesto a su consideración este trabajo durante muchos meses de esfuerzo, en los cuales concurrieron las opiniones de diferentes grupos parlamentarios y participación de la sociedad civil, expertos, académicos, así como representantes de los órganos garantes en materia de transparencia nacional y locales en diferentes mesas de trabajo, foros y audiencias públicas.

La Ley General de Datos Personales en posesión de sujetos obligados, que estamos por votar, establece la distribución de las competencias entre la Federación, los estados, el Distrito Federal, la ahora Ciudad de México, los municipios, las delegaciones en materia de protección de datos personales en posesión de sujetos obligados.

Establecer las mínimas bases que regirán los procedimientos para garantizar el ejercicio del derecho de protección de los datos personales.

Establecer los procesos y condiciones homogéneas que regirán el ejercicio de este derecho de acceso, rectificación, cancelación y oposición al tratamiento de datos personales mediante procedimientos sencillos y, sobre todo, expeditos.

Regular la organización de operación del Sistema Nacional de Transparencia, acceso a la información y protección de datos personales en lo relativo a sus funciones para la protección de los mismos.

Garantizar la observancia de los principios de protección, proteger los datos personales en posesión de cualquier autoridad, entidad, órgano y organismo de los Poderes Ejecutivo, Legislativo y Judicial, órganos autónomos, partidos políticos, fideicomisos y fondos públicos en los ámbitos federal, en los ámbitos estatales, municipal, con la finalidad de regular su debido tratamiento.

Garantizar que toda persona pueda ejercer el derecho de la protección de los datos personales.

Promover, fomentar y difundir una cultura de los derechos de la protección de los datos personales.

Establecer los mecanismos para garantizar el cumplimiento y la efectiva aplicación de las medidas de apremio y las sanciones que correspondan para aquellas conductas que contravengan las disposiciones previstas de esta ley.

Se señala, además, que las transferencias y remisiones de datos personales, sea nacional o internacional, se sujetarán al consentimiento de su titular, salvo excepciones establecidas.

Se regularán las acciones preventivas en materia de datos personales, asimismo se establece una figura del Registro Nacional de Protección de Datos Personales como una aplicación informática, administrada por el Sistema Nacional, que tiene por objeto transparentar y hacer del conocimiento del público en general las bases de datos personales en posesión de cualquier responsables, así como facilitar a los titulares el ejercicio de los derechos de acceso de rectificación, cancelación o posición.

Finalmente, la ley regula las facultades de verificación y demás atribuciones de los órganos garantes, los recursos y medios de impugnación en contra de decisiones adoptadas en esta materia.

De aprobarse este dictamen, estaremos facilitando la protección de los derechos humanos y garantizando el ejercicio de los mismos en materia de manejo de datos personales, por lo que solicito que el presente dictamen sea aprobado por todos los Senadores y Senadoras.

Muchas gracias.

(Aplausos)

El Presidente Senador Roberto Gil Zuarth: Tiene el uso de la palabra la Senadora Luz María Beristain Navarrete, del grupo parlamentario del Partido de la Revolución Democrática, para hablar a favor del dictamen.

La Senadora Luz María Beristain Navarrete: Con su venia, señor Presidente.

En primer lugar, felicitar a todos los compañeros que fueron parte de la construcción de esta gran iniciativa, a mi compañero Encinas, a los compañeros del PAN, del PRI, que participaron, creo que fue un trabajo muy intenso, muy extenso, pero que genera una productividad por parte de nosotros los Senadores hacia la sociedad, hacia las y los mexicanos.

En materia de datos personales es hablar en materia de los derechos humanos.

Que aún resta mucho por hacerse en nuestro país, pero desde el Poder Legislativo y, en particular, desde este Senado de la República, se trabaja cada día en favor de las garantías y de los derechos humanos.

Muestra de la anterior lo constituye el dictamen por el que se expide la Ley General de Protección de Datos Personales en posesión de sujetos obligados, por el que se busca proteger un derecho humano fundamental, que es el derecho a la privacidad.

El derecho a la privacidad cobra especial relevancia en nuestros días con el surgimiento y desarrollo de nuevas tecnologías que hacen cada vez más vulnerables a los individuos frente a las intromisiones a su vida privada.

Con el presente dictamen, se reconoce la importancia del derecho a la intimidad, al advertir que no es suficiente el reconocimiento a los derechos tradicionales como el derecho a la vida, sino que es indispensable eliminar cualquier limitación a una vida plena, sin más intromisiones que las estrictamente necesarias por parte del Estado.

En este sentido, en un país como el nuestro, en el que todos los días tenemos noticias de diversos crímenes y situaciones aparentemente más urgentes de resolver, será cuestionada la relevancia de proteger los datos personales.

Pero no podemos perder de vista que al proteger los datos personales, se tutela el derecho a la intimidad de las personas.

Teniendo en cuenta lo anterior, el derecho a la protección de los datos personales, solamente se podrá limitar por razones de seguridad nacional, disposiciones de orden público, seguridad y salud públicas, o para proteger los derechos del terceros y el Estado a través de los sujetos obligados, sólo deberá tratar los datos personales que resulten estrictamente necesarios para la finalidad que justifica su tratamiento, debiendo en todo momento informar al titular a través del aviso de la privacidad.

Del tratamiento al que serán sometidos sus datos personales a fin de que puedan tomarse decisiones informadas al respecto.

Asimismo, se requiere a los sujetos obligados la adopción de las medidas de seguridad necesarias, considerando la sensibilidad de los datos que se manejan.

Las consecuencias de una posible vulneración y el riesgo de una persona no autorizada accedan a ellos.

Por todo lo anterior se advierte, de suma relevancia la discusión y aprobación del dictamen que pone a nuestra consideración las Comisiones Unidas de Gobernación y de Estudios Legislativos, Primera. Pues es necesario garantizar y tener plena certeza de cómo serán tratados los datos e información que sobre nosotros poseen los sujetos obligados.

Gracias compañeros, esperemos contar con su aprobación.

El Presidente Senador Roberto Gil Zuarth: Se han agotado los oradores para la inclusión en lo general.

Se abre el registro para reservar artículos o para presentar adiciones. Informo a la Asamblea que se han presentado las siguientes reservas:

La Senadora Dolores Padierna Luna, los artículos 3, 16, 23, 40, 49, 59; y adiciones a los artículos 58, 59, 60 y 169.

Del Senador Alejandro Encinas, una reserva para suprimir el artículo 55.

En consecuencia quedan reservados los artículos 3, 16, 23, 40, 49, 59; adiciones a los artículos 58, 59, 60 y 169, y la supresión del 55.

Háganse los avisos a los que se refiere el artículo 58 del Reglamento para informar de la votación.

Ábrase el sistema electrónico de votación, por tres minutos, para recoger la votación nominal del proyecto de decreto en lo general, y de los artículos no reservados.

(Se abre el sistema electrónico de votación)

(Se recoge la votación)

El Secretario Senador Luis Humberto Fernández Fuentes: Conforme al registro en el sistema, se emitieron 101 votos a favor; tres en contra y cero abstenciones, señor Presidente.

El Presidente Senador Roberto Gil Zuarth: En consecuencia queda aprobado en lo general y en los artículos no reservados del proyecto de Ley General de Protección de Datos Personales en Posesión de Sujetos Obligados.

Las reservas presentadas por la Senadora Dolores Padierna Luna están disponibles en el monitor de sus escaños.

Por lo tanto, consulte la Secretaría a la Asamblea, en votación económica, si son de admitirse.

El Secretario Senador Luis Humberto Fernández Fuentes: Consulto a la Asamblea, en votación económica, si se admiten a discusión las propuestas presentadas por la Senadora Dolores Padierna Luna.

Quienes estén por la afirmativa, sírvanse a manifestarlo.

(La Asamblea no asiente)

Quienes estén por la negativa, favor de manifestarlo.

(La Asamblea asiente)

No se admite a discusión, señor Presidente.

El Presidente Senador Roberto Gil Zuarth: Los artículos 3,16, 23, 40, 49, 59, 58, 60 y 169 se reservan para votación en los términos del dictamen.

La reserva presentada por el Senador Alejandro Encinas Rodríguez, en el sentido de suprimir el artículo 55.

Está disponible en el monitor de sus escaños.

Por lo tanto, consulte la Secretaría a la Asamblea, en votación económica, si es de admitirse.

El Secretario Senador Luis Humberto Fernández Fuentes: Consulto a la Asamblea, en votación económica, si se admite a discusión.

Quienes estén por la afirmativa, favor de levantar la mano.

(La Asamblea no asiente)

Quienes estén por la negativa, sírvanse a manifestarlo

(La Asamblea asiente)

No se admite a discusión, señor Presidente.

El Presidente Senador Roberto Gil Zuarth: No se admite a discusión.

En consecuencia, el artículo 55 se reserva para votación en los términos del dictamen.

No hay más reservas.

En consecuencia, háganse los avisos a que se refiere el artículo 58 del Reglamento para informar de la votación.

Con fundamento en el artículo 98 del Reglamento, ábrase el sistema electrónico de votación, por tres minutos, para recoger la votación nominal de los artículos 3, 16, 23, 40, 49, 58, 59, 60, 169 y 55 en los términos del dictamen.

(Se abre el sistema electrónico de votación)

(Se recoge la votación)

El Secretario Senador Luis Humberto Fernández Fuentes: Señor Presidente, conforme al registro en el sistema electrónico, se emitieron 88 votos a favor; 16 en contra y cero abstenciones.

El Presidente Senador Roberto Gil Zuarth: En consecuencia, quedan aprobados los artículos 3, 16, 23, 40, 49, 55, y 59 del proyecto de decreto.

La propuesta de adición de nuevos artículos con número 58, 60 y 69 no se incorporan al proyecto de decreto, no forman parte del articulado.

Está aprobado, en lo general y en lo particular el proyecto de decreto por el que se expide la Ley General de Protección de Datos Personales en Posesión de Sujetos Obligados.

Se remite a la Cámara de Diputados para los efectos del artículo 72 constitucional.

(Aplausos)

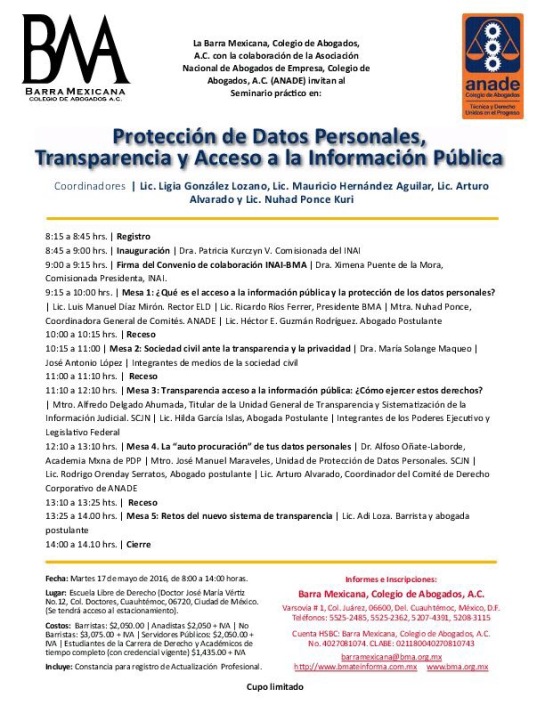

El día de mañana la Barra Mexicana de Anogados y la ANADE, Colegio de Abogados, llevaremos a cabo en la Escuela Libre de Derecho un seminario práctico para que tanto juristas como el público en general conozcan los aspectos prácticos de los derechos de Acceso a la Información y Protección de Datos.

El día de mañana la Barra Mexicana de Anogados y la ANADE, Colegio de Abogados, llevaremos a cabo en la Escuela Libre de Derecho un seminario práctico para que tanto juristas como el público en general conozcan los aspectos prácticos de los derechos de Acceso a la Información y Protección de Datos.